Banki w Polsce z dostępem do zdjęć z Rejestru Dowodów Osobistych — co to znaczy dla bezpieczeństwa, prywatności i technologii weryfikacji tożsamości

Wprowadzenie — co się stało (na skróty) Rząd i parlament wprowadziły zmiany legislacyjne, które otwierają dostęp do fotografii z Rejestru Dowodów Osobistych (RDO) dla wybranych podmiotów prywatnych — w tym banków i innych instytucji finansowych. Zmiana ma umożliwić szybszą i bardziej pewną weryfikację, czy osoba okazywana przy okienku lub podczas wideoweryfikacji jest właścicielem dokumentu. Ustawa […]

Czytaj więcejAlert: Podatność Roundcube

Roundcube Webmail to jedno z najpopularniejszych otwartoźródłowych rozwiązań do obsługi poczty elektronicznej, używane przez miliony użytkowników i wdrożeń hostingowych na całym świecie. Jednak 2 czerwca 2025 roku ujawniono krytyczną podatność śledzoną jako CVE-2025-49113, która pozwala na wykonanie zdalnego kodu po uwierzytelnieniu (Post-Auth RCE) za pomocą PHP Object Deserialization. Błąd ten istnieje w projekcie od około […]

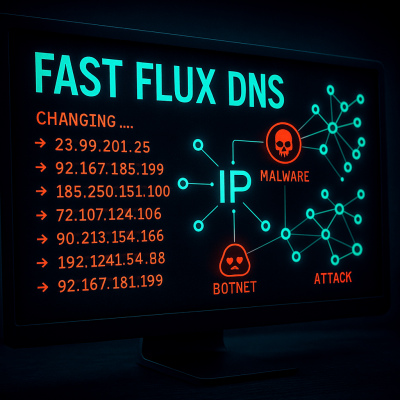

Czytaj więcejFast Flux DNS – Zagrożenie Dla Bezpieczeństwa Sieciowego

Fast Flux DNS to technika stosowana przez cyberprzestępców do ukrywania swojej prawdziwej lokalizacji i unikania wykrycia przez służby bezpieczeństwa. Metoda ta polega na dynamicznym zmienianiu adresów IP przypisanych do nazwy domeny w bardzo krótkich odstępach czasu. Ataki z wykorzystaniem Fast Flux DNS mogą być trudne do wykrycia, a ich skuteczne zneutralizowanie wymaga zaawansowanych metod analitycznych […]

Czytaj więcejPrawdopodobny Wyciek Danych Klientów Empiku: Analiza Incydentu i Zalecenia Bezpieczeństwa

22 marca 2025 roku pojawiły się informacje o możliwym wycieku danych klientów sieci Empik. Na forum cyberprzestępczym opublikowano ofertę sprzedaży bazy danych zawierającej prawie 25 milionów rekordów, rzekomo pochodzących z systemów Empiku. W niniejszym artykule przedstawiamy szczegóły incydentu, analizujemy potencjalne zagrożenia oraz wskazujemy, jak chronić się przed skutkami takich wycieków. Szczegóły incydentu Według informacji opublikowanych […]

Czytaj więcejAtak Ransomware na Sieć Sklepów SMYK: Analiza Incydentu i Środki Zapobiegawcze

W marcu 2025 roku sieć sklepów SMYK, specjalizująca się w artykułach dla dzieci, padła ofiarą ataku ransomware. Incydent ten spowodował zakłócenia w działaniu systemów informatycznych firmy, wpływając na obsługę klientów oraz realizację zamówień. W niniejszym artykule przedstawiamy szczegóły ataku, jego konsekwencje oraz zalecenia dotyczące ochrony przed tego typu zagrożeniami. Przebieg ataku i jego skutki 17 […]

Czytaj więcejAtak Hakerski na Routery Juniper MX w USA – Operacja UNC3886

W jednym z najbardziej zaawansowanych ataków cybernetycznych 2024 roku grupa hakerska UNC3886, powiązana z rządem Chin, zdołała zainfekować routery klasy operatorskiej Juniper MX, wykorzystywane przez amerykańskich dostawców usług internetowych. Atak ten ujawnia poważne luki w bezpieczeństwie infrastruktury sieciowej oraz podkreśla znaczenie regularnych aktualizacji sprzętu i oprogramowania. W tym artykule szczegółowo opisujemy przebieg ataku, jego skutki […]

Czytaj więcejCyberatak na Szpital MSWiA w Krakowie: Analiza Incydentu i Środki Zapobiegawcze

W marcu 2025 roku doszło do poważnego incydentu cyberbezpieczeństwa w Szpitalu MSWiA w Krakowie. Atak hakerski na systemy informatyczne placówki spowodował zakłócenia w jej funkcjonowaniu i uwypuklił potrzebę wzmocnienia zabezpieczeń w sektorze ochrony zdrowia. Przebieg incydentu 8 marca 2025 roku Szpital MSWiA w Krakowie padł ofiarą cyberataku, który sparaliżował działanie systemów komputerowych odpowiedzialnych za elektroniczną […]

Czytaj więcejVaultwarden – Lekka i Bezpieczna Alternatywa dla Bitwarden Server

W dzisiejszych czasach zarządzanie hasłami jest kluczowe dla bezpieczeństwa zarówno firm, jak i użytkowników indywidualnych. Jednym z najpopularniejszych narzędzi do przechowywania haseł jest Bitwarden, który oferuje zarówno wersję chmurową, jak i możliwość samodzielnego hostowania. Jednak dla użytkowników poszukujących lżejszej i bardziej wydajnej alternatywy powstał Vaultwarden – open-source’owa implementacja serwera Bitwarden, zoptymalizowana pod kątem minimalnego zużycia […]

Czytaj więcejPodatność CVE-2024-36435: Zagrożenie dla Serwerów Supermicro

CVE-2024-36435 to krytyczna podatność dotycząca Baseboard Management Controller (BMC) na płytach głównych Supermicro. Została odkryta w lipcu 2024 roku i dotyczy szerokiego zakresu urządzeń serwerowych używanych w infrastrukturach IT na całym świecie. Jest to jedna z najpoważniejszych podatności, jakie dotknęły oprogramowanie BMC, umożliwiająca zdalne wykonanie kodu (Remote Code Execution, RCE) bez uwierzytelnienia, co stanowi poważne […]

Czytaj więcejPodatność CVE-2024-20017: Zagrożenie dla Urządzeń z Chipsetami Wi-Fi

CVE-2024-20017 to krytyczna podatność w popularnych chipsetach Wi-Fi produkowanych przez MediaTek, która została oceniona na 9.8 w skali CVSS. Podatność ta umożliwia zdalne wykonanie kodu na urządzeniach, co oznacza, że atakujący może przejąć pełną kontrolę nad podatnym urządzeniem bez interakcji użytkownika. Podatność ta dotyczy głównie urządzeń korzystających z chipsetów Wi-Fi 6, takich jak MT7622 i […]

Czytaj więcej