Incydent bezpieczeństwa na platformie Sky-Shop: co się stało, kogo dotyczy i jak się chronić

Co się stało — fakty, daty, skala W praktyce oznacza to, że jeśli masz konto w sklepie opartym o Sky-Shop (nie ważne w którym), Twoje dane mogły znaleźć się wśród wykradzionych. Jakie jest realne ryzyko? Hash haseł nie jest hasłem „wprost”, ale przy słabych hasłach i złych parametrach hashowania istnieje ryzyko odtworzenia. Dlatego rotacja haseł […]

Czytaj więcejAwaria BLIK w Polsce: co się stało, jak reagować i jak się zabezpieczyć

Co się stało – skrót i oś czasu To nie pierwszy raz, gdy BLIK notuje incydent – w maju 2025 r. również odnotowano wielogodzinną przerwę, którą później oficjalnie zamknięto komunikatem o przywróceniu usług. Polskie ePłatności Dlaczego doszło do awarii? Co robić, gdy BLIK nie działa? (dla użytkowników) Co robić po przywróceniu usług? Dla firm i […]

Czytaj więcejPhishing na e-Urząd Skarbowy: rzekomy zwrot podatku — jak działa, jak się chronić

Co się wydarzyło — krótkie podsumowanie faktów W ostatnich dniach CERT Polska i instytucje rządowe ostrzegły przed falą phishingowych wiadomości e-mail i SMS, w których przestępcy podszywali się pod e-Urząd Skarbowy / KAS. Wiadomości miały informować o możliwości odebrania zwrotu podatku i zachęcać do kliknięcia w link lub załącznik prowadzący do fałszywej strony. Celem było […]

Czytaj więcejNieautoryzowane wypłaty z bankomatów u klientów Santander. Co się stało, jak działał atak i jak się chronić?

Co się wydarzyło (krótka oś czasu) Dodatkowe doniesienia (anglojęzyczne media) potwierdzają skalę zgłoszeń i działania policji w Poznaniu, Bydgoszczy i innych miastach. Polskie Radio online+1 Jak mógł działać atak (w prostych słowach) Co zrobić TERAZ, jeśli jesteś klientem Santandera (lub dowolnego banku) A. Jeśli widzisz podejrzaną wypłatę: B. Jeśli jeszcze nie masz problemu, ale chcesz […]

Czytaj więcejGlobalna awaria internetu — co się stało, dlaczego i jak się przed tym chronić

Co się stało — kilka konkretnych przypadków a) Amazon Web Services (AWS) – październik 2025 Dnia 20 października 2025 r. AWS doświadczył poważnej awarii regionu US-East-1 w Wirginii, która wpłynęła na tysiące aplikacji i stron internetowych na całym świecie. Platformy takie jak Snapchat, Roblox czy Signal zgłaszały przerwy w działaniu. AWS wskazał, że przyczyną było […]

Czytaj więcejZielony hosting: co to znaczy naprawdę i jak weryfikować deklaracje dostawców

1. Co to jest zielony hosting? Zielony hosting (ang. green hosting, eco hosting, sustainable hosting) to podejście, w którym dostawca hostingu podejmuje konkretne działania, by zmniejszyć lub zrównoważyć wpływ swojej infrastruktury na środowisko. Nie chodzi o magiczne „0 emisji” (to praktycznie niemożliwe), lecz o redukcję, efektywność i przejrzystość. Wikipedia+2InMotion Hosting+2 Do typowych strategii używanych przez […]

Czytaj więcejNiemiecki przykład: Schleswig-Holstein rezygnuje z Microsoft, migruje na Thunderbird i Open-Xchange — co to oznacza?

1. Co się stało – konkretny przypadek Schleswig-Holstein Migracja maili i odejście od Microsoft Według oficjalnych i medialnych doniesień, land niemiecki Schleswig-Holstein (najpółnocniejszy stan Niemiec) zakończył migrację swojej infrastruktury e-mailowej z Microsoft Exchange / Outlook do rozwiązań open source — głównie Open-Xchange jako serwera i Thunderbird jako klienta poczty. It’s FOSS News+2Cybernews+2 Proces trwał około […]

Czytaj więcejCVE-2025-39738 – podatność w systemie plików Btrfs: szczegółowa analiza i rekomendacje

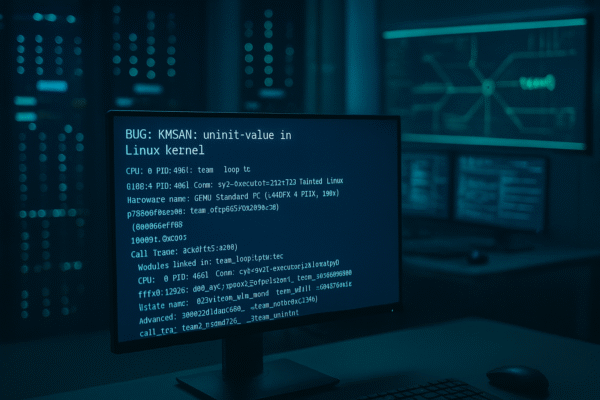

Co to jest CVE-2025-39738 Krótki opis CVE-2025-39738 to podatność w jądrze Linux związana z systemem plików Btrfs, która wpływa na operacje relokacji (“relocation”) subwoluminów, szczególnie takich, które zostały częściowo usunięte (partially dropped subvolumes). Operacje balansowania (“balance”) mogą wywołać transakcję abortu (błąd) z powodu brakujących “backref items” dla tych subwoluminów. nvd.nist.gov+2wiz.io+2 W skrócie: gdy system napotyka […]

Czytaj więcejWyciek w GitLab RedHat – co się wydarzyło, jakie dane wyciekły, jak się chronić

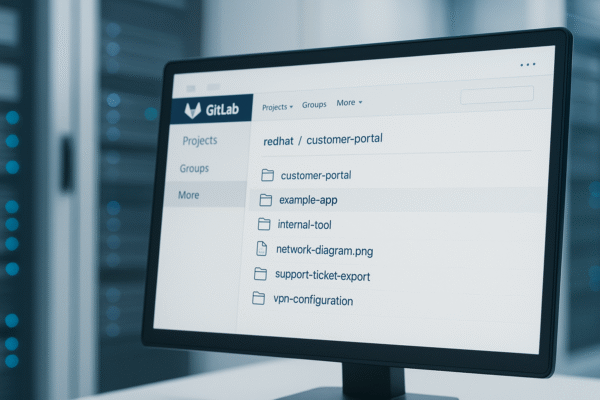

Co się stało — opis incydentu Wstęp i potwierdzenie W październiku 2025 roku Red Hat potwierdził, że doszło do nieautoryzowanego dostępu do instancji GitLab wykorzystywanej przez zespół konsultingowy Red Hat (Red Hat Consulting). CyberScoop+3redhat.com+3SecurityWeek+3 Atakujący – grupa Crimson Collective – ogłosili, że wykradli około 570 GB skompresowanych danych z 28 000 prywatnych repozytoriów. Help Net […]

Czytaj więcejCVE-2025-21787 – podatność w jądrze Linux (sterownik „team”): na czym polega, kogo dotyczy i jak się zabezpieczyć

TL;DR (dla zabieganych) CVE-2025-21787 to błąd walidacji łańcuchów znaków w sterowniku „team” jądra Linux (funkcjonalność TEAM_OPTION_TYPE_STRING). Może doprowadzić do lokalnej destabilizacji systemu (DoS/panic) przez użytkownika z niskim poziomem uprawnień. Naprawa jest włączona w gałęziach LTS i bieżących: 6.1.129, 6.6.79, 6.12.16, 6.13.4 (oraz nowszych/RC). Aktualizuj jądro lub przynajmniej wyłącz/odładuj moduł team tam, gdzie nie jest potrzebny. […]

Czytaj więcej