Wprowadzenie — czym jest CDN

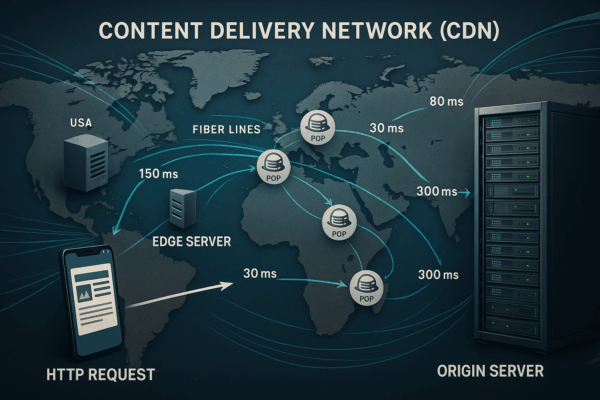

Content Delivery Network (CDN) to rozproszona sieć serwerów (edge servers, POPs — Points of Presence) rozmieszczonych geograficznie, której celem jest dostarczanie treści internetowych (statycznych i coraz częściej dynamicznych) do użytkowników końcowych z możliwie najbliższego punktu sieciowego. Zamiast każdorazowego odpytywania centralnego serwera źródłowego (origin), żądania HTTP/HTTPS trafiają do najbliższego POP, który — jeśli ma kopię żądanej treści — odpowiada natychmiast, co redukuje opóźnienia (latency), zmniejsza obciążenie originu i zwiększa przepustowość aplikacji.

CDN to jednocześnie platforma funkcjonalna — poza cache’owaniem obsługuje TLS termination, kompresję, optymalizację obrazów/wideo, streaming (HLS/DASH), DDoS mitigation, WAF, edge computing i wiele innych.

Podstawowe komponenty CDN — architektura

- Origin server (źródło) — serwer/gdzie przechowywana jest canonicalna treść (aplikacja, baza plików, storage S3).

- Points of Presence (POPs) / edge servers — serwery położone blisko użytkowników, które cache’ują obiekty.

- Połączenia sieciowy (Backbone / Fiber / Peering) — światłowody, IX/y, peering z operatorami ISP.

- DNS / Anycast — mechanizm kierujący ruch użytkownika do najbliższego POP (często przez Anycast BGP lub geoDNS).

- Cache layer — mechanizm przechowywania i odpytywania, z politykami TTL, invalidation, stale options.

- Control plane / Management — panel do konfiguracji reguł, polityk, certyfikatów i analiz.

- Edge compute — funkcje uruchamiane w POP (np. Workers, Edge Functions) umożliwiające transformacje i logikę blisko użytkownika.

Jak to działa — ścieżka żądania HTTP/HTTPS (przykład)

- Użytkownik wpisuje URL → jego przeglądarka rozwiązuje DNS.

- DNS Anycast (lub geoDNS) zwraca adres IP najbliższego POP.

- Przeglądarka wysyła żądanie do POP (TLS handshake zwykle terminowany na edge).

- POP:

- Jeśli obiekt jest w cache (cache hit): zwraca go natychmiast — skrócony RTT (round-trip time).

- Jeśli brak obiektu w cache (cache miss): POP pobiera go z origin (origin fetch), zapisuje do cache i przekazuje do klienta.

- Dla media streaming: POP może obsłużyć chunked transfer, ABR (adaptive bitrate) i edge-level transmuxing.

Główna korzyść: skrócone RTT i TTFB (time to first byte), co znacząco przyspiesza ładowanie stron i odtwarzanie wideo.

Co CDN przyspiesza — kluczowe metryki

- TTL / cache hit ratio — im wyższy cache hit ratio, tym mniej żądań do originu i niższe opóźnienia.

- TTFB (Time to First Byte) — dużo niższe dzięki lokalnemu serwowaniu treści.

- First Contentful Paint / Largest Contentful Paint — szybsze renderowanie stron.

- Przepustowość (bandwidth) — CDN absorbuje większość ruchu, chroniąc origin przed przeciążeniem.

- Skalowalność — możliwość obsługi dużego spike’u ruchu (np. during product launch).

Typy treści i scenariusze użycia

- Statyczne zasoby webowe: obrazy, CSS, JS — klasyczny i najłatwiejszy do cache’owania przypadek.

- Pliki do pobrania (big binaries): instalatory, paczki OTA — CDN zmniejsza transfery z originu.

- Wideo strumieniowe: HLS/DASH, streaming live — POPy obsługują chunk caching, ABR i origin shield.

- API / dynamic content: cache na poziomie edge za pomocą strategii (cacheable responses, stale-while-revalidate, key-based caching) i edge compute dla personalizacji.

- Edge compute / Workers: logika uruchamiana przy POP (A/B testing, edge auth, response rewrite).

Cache key i kontrola cache — co wpływa na trafienia w cache

Cache key (klucz) definiuje, czy dwa żądania są uznawane za identyczne. Zwykle składa się z:

- Schematu URL (protokół), host, ścieżka (path).

- Nagłówków (np.

Accept-Encoding,Vary), parametry query (można je includować/ignorować), cookie (często wyłączone z klucza). - Czasami nagłówków niestandardowych (np.

x-device-type) — stosowane w granularnych regułach.

Kluczowe nagłówki i polityki:

Cache-Control(origin):public,private,max-age,s-maxage,no-cache,no-store.Expires— starsza metoda TTL.Vary— wskazuje, które nagłówki wpływają na warianty cache’a.ETag/Last-Modified— conditional requests (If-None-Match,If-Modified-Since) pomagają zredukować transfery.Surrogate-Control/Surrogate-Key— rozszerzenia stosowane przez CDN (np. Fastly) do zarządzania tagami i masowego unieważniania.

Przykład nagłówka dla statycznych zasobów:

Cache-Control: public, max-age=31536000, immutable

dla treści często zmieniającej się:

Cache-Control: public, max-age=60, stale-while-revalidate=30, stale-if-error=86400

Polityki invalidation / purge / cache warming

- Purge / Invalidation — wymuszone usunięcie obiektu z cache (soft purge vs hard purge). Różne CDN oferują różne mechanizmy (by URL, by surrogate-key, by prefix).

- Cache warming — prefetch/populate cache przed kampanią (np. przy starcie eventu).

- Cache revalidation — zamiast natychmiastowego pobrania z origin, POP może zwrócić stale content i w tle odświeżyć go (

stale-while-revalidate).

Edge compute i “CDN functions”

Nowoczesne CDN (Cloudflare Workers, Fastly Compute@Edge, AWS Lambda@Edge) pozwalają uruchamiać kod przy POP. Przykłady użycia:

- Dynamiczne generowanie obrazów (resizing, format WebP/AVIF) bez sięgania do originu.

- Edge authentication (signed cookies/URLs) — weryfikacja uprawnień.

- A/B testing i feature flags w warstwie edge.

- Personalizacja (częściowe cache’owanie i komponowanie treści z lokalnymi fragmentami w logicznym “assembly” na edge).

Edge compute umożliwia znaczące skrócenie latencji dla zadań, które wcześniej wymagały rundy do originu.

Bezpieczeństwo i dodatkowe funkcje CDN

- TLS termination / TLS offload — CDN terminują TLS przy edge, zmniejszając obciążenie originu.

- DDoS protection — CDN rozprasza ruch na wiele POP-ów i stosuje filtry, rate limiting, aby chronić origin.

- WAF (Web Application Firewall) — reguły blokujące ataki aplikacyjne.

- Bot management / rate limits — ochrona przed scrapingiem i nadużyciami.

- Signed URLs / Token auth — zabezpieczony dostęp do prywatnych zasobów (np. płatny streaming).

Wady i zagrożenia CDN

- Skomplikowane cache rules → błędy cache’owania: niewłaściwe nagłówki mogą spowodować, że prywatne/niezaktualizowane dane będą cache’owane.

- Cache poisoning: atak, w którym złośliwa odpowiedź zostaje zapisana jako wartość w cache.

- Stale content: jeśli purge/invalidations nie są szybkie, użytkownicy mogą oglądać nieaktualne treści.

- Brak kontroli nad infrastrukturą: w modelu managed CDN nie kontrolujesz dokładnego zachowania każdej właściwości POP.

- Koszty: transfery wychodzące z CDN i funkcje edge mogą być kosztowne przy intensywnym użyciu.

- Prywatność i lokalizacja danych: ruch i logi przepływają przez geograficzne POP-y — wymagania prawne (np. GDPR, lokalne przepisy) mogą wymagać konfiguracji regionów i ograniczeń.

- Ryzyko vendor lock-in przy głębokiej integracji z konkretnym CDN (np. surrogate-keys, Workers).

CDN dla API — wyzwania i praktyki

Cache’owanie API wymaga przemyślenia:

- Upewnij się, że odpowiedzi zawierają odpowiednie

Cache-Controllub stosuj edge-side caching z transformacjąVaryi query-string policy. - Używaj cache keys zawierających tylko niezbędne parametry (np. /products?id=123 → cachable, ale /search?q=foo niekoniecznie).

- Dla danych spersonalizowanych używaj stale-while-revalidate i short TTL + edge composition (składaj odpowiedź z niezależnych, cachowalnych fragmentów).

- Implementuj surrogate keys/tags — pozwalają masowo invalidować powiązane obiekty (np. po update produktu).

Testy, narzędzia i metody weryfikacji CDN

- curl -I / -v — sprawdź nagłówki odpowiedzi (

x-cache: HIT/MISS,age,via).

curl -I https://example.com/assets/app.js

- dig / nslookup — sprawdź DNS i rekordy Anycast.

- traceroute / mtr — zdiagnozuj drogę do POP.

- RUM (Real User Monitoring) — syntetyczne i realne pomiary latencji (Lighthouse, WebPageTest, NewRelic, Datadog RUM).

- log analysis — patrz cache hit ratio, bandwith offloaded, origin request counts.

- load testing — symuluj nagłe obciążenie i sprawdź jak CDN absorbuje ruch (np. k6, wrk).

Nagłówki wskazówkowe CDN (przykłady):

X-Cache: HITlubX-Cache: MISSAge: 123— liczba sekund, ile obiekt jest w cacheVia— ścieżka pośredników HTTP

Strategia multi-CDN i failover

Dla krytycznych usług duże organizacje stosują multi-CDN (równoległe współdziałanie kilku dostawców) by:

- poprawić dostępność (redundancja),

- optymalizować routing (peering/latency),

- zmniejszyć zależność od jednego vendor.

W praktyce stosuje się globalny load-balancer DNS, traffic steering (on performance metrics), a także provider selection logic w edge czy w warstwie DNS.

Wdrożenie CDN — kroki praktyczne dla dewelopera/DevOps

- Wybierz model: Pull (origin pull) vs Push CDN (pre-upload content). Pull jest najprostszy.

- Skonfiguruj DNS / CNAME: skieruj

cdn.example.comna endpoint CDN. - Skonfiguruj TLS: certyfikat (managed vs BYO cert).

- Ustaw nagłówki cache-control: testuj różne TTLy dla różnych zasobów.

- Ustaw reguły URL rewrite i cache key: usuń niepotrzebne query params z klucza.

- Skonfiguruj purge/invalidation i surrogate keys.

- Monitoruj cache hit ratio i koszt: ustaw alerty dla spike’ów origin requests.

- Przebuduj/zmiana CI/CD: pipeline by wygenerować i ewentualnie pre-warm cache dla nowych release’ów.

Ciekawostki i historia w pigułce

- Akamai (1998) to jeden z pionierów CDN; początkowo rozwiązanie miało za zadanie rozdzielić ruch letniej premiery strony NASA i innych dużych wydarzeń.

- Netflix Open Connect — przykład operatora, który zbudował własną sieć dostarczającą największą część ruchu wideo dla swoich klientów.

- CDN jako większy „internetowy operator”: duże CDNy mają tak rozbudowaną infrastrukturę, że obsługują znaczącą część globalnego ruchu internetowego (szczególnie media i streaming).

- Edge computing — skrzyżowanie CDN i serverless, które zmienia koncepcję „hostingu” na model „compute closer to user”.

Podsumowanie — kiedy warto użyć CDN

Użyj CDN, gdy:

- masz użytkowników rozproszonych geograficznie;

- Twoja aplikacja serwuje dużo treści statycznych lub multimediów;

- oczekujesz nagłych spike’ów ruchu;

- chcesz odciążyć origin i poprawić skalowalność;

- chcesz zabezpieczyć aplikację (DDoS, WAF).

Nie zapomnij o dobrym projektowaniu cache’owania, testach, planach invalidation i monitoringu — CDN to potężne narzędzie, ale jego zła konfiguracja może stworzyć nowe problemy.