Darknet — tajemnicza część Internetu, o której warto wiedzieć więcej

Czym jest darknet? Darknet (często używany zamiennie z terminem „dark web”) to ukryta część Internetu, której nie znajdziesz w klasycznych wyszukiwarkach, takich jak Google czy Bing. Aby się tam dostać, potrzebne są specjalne narzędzia — najczęściej przeglądarka Tor (The Onion Router) lub inne sieci anonimizujące (np. I2P, Freenet). W przeciwieństwie do clearwebu (zwykłej, otwartej sieci), […]

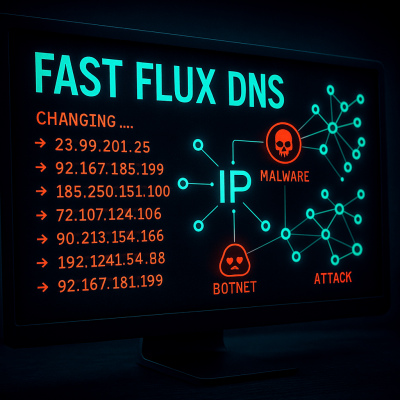

Czytaj więcejFast Flux DNS – Zagrożenie Dla Bezpieczeństwa Sieciowego

Fast Flux DNS to technika stosowana przez cyberprzestępców do ukrywania swojej prawdziwej lokalizacji i unikania wykrycia przez służby bezpieczeństwa. Metoda ta polega na dynamicznym zmienianiu adresów IP przypisanych do nazwy domeny w bardzo krótkich odstępach czasu. Ataki z wykorzystaniem Fast Flux DNS mogą być trudne do wykrycia, a ich skuteczne zneutralizowanie wymaga zaawansowanych metod analitycznych […]

Czytaj więcejPrawdopodobny Wyciek Danych Klientów Empiku: Analiza Incydentu i Zalecenia Bezpieczeństwa

22 marca 2025 roku pojawiły się informacje o możliwym wycieku danych klientów sieci Empik. Na forum cyberprzestępczym opublikowano ofertę sprzedaży bazy danych zawierającej prawie 25 milionów rekordów, rzekomo pochodzących z systemów Empiku. W niniejszym artykule przedstawiamy szczegóły incydentu, analizujemy potencjalne zagrożenia oraz wskazujemy, jak chronić się przed skutkami takich wycieków. Szczegóły incydentu Według informacji opublikowanych […]

Czytaj więcejAtak Ransomware na Sieć Sklepów SMYK: Analiza Incydentu i Środki Zapobiegawcze

W marcu 2025 roku sieć sklepów SMYK, specjalizująca się w artykułach dla dzieci, padła ofiarą ataku ransomware. Incydent ten spowodował zakłócenia w działaniu systemów informatycznych firmy, wpływając na obsługę klientów oraz realizację zamówień. W niniejszym artykule przedstawiamy szczegóły ataku, jego konsekwencje oraz zalecenia dotyczące ochrony przed tego typu zagrożeniami. Przebieg ataku i jego skutki 17 […]

Czytaj więcejCAPTCHA: Narzędzie Ochrony i Nowa Metoda Ataku

CAPTCHA (Completely Automated Public Turing test to tell Computers and Humans Apart) to mechanizm zabezpieczający, który ma na celu odróżnienie ludzi od botów. Stosowany jest powszechnie na stronach internetowych do ochrony przed automatycznymi skryptami, które mogłyby na przykład zalać formularze spamem lub przeprowadzić atak brute-force na konta użytkowników. Jednak ostatnie doniesienia wskazują, że cyberprzestępcy znaleźli […]

Czytaj więcej20 Technik Wyłudzania Danych: Jak Się Ochronić?

Cyberprzestępczość ewoluuje z dnia na dzień, stosując coraz to nowsze metody wyłudzania i przechwytywania danych wrażliwych. Od zwykłego phishingu po zaawansowane ataki na serwery i bazy danych – każdy użytkownik internetu może stać się celem. W tym artykule przedstawiamy 20 najpopularniejszych technik wykorzystywanych przez hakerów oraz podpowiadamy, jak się przed nimi zabezpieczyć. 20 Technik Wyłudzania […]

Czytaj więcejDDoS: Jak rozpoznać i bronić się przed atakami

Ataki DDoS (Distributed Denial of Service) stanowią jedno z największych zagrożeń dla bezpieczeństwa w internecie. Polegają na zasypywaniu serwera lub sieci ogromną ilością ruchu z różnych źródeł, co uniemożliwia obsługę normalnych żądań użytkowników. Skutkiem takiego ataku jest spowolnienie działania serwisu lub całkowite unieruchomienie zaatakowanej strony internetowej czy aplikacji. Na czym polega atak DDoS? Atak DDoS […]

Czytaj więcejCyberbezpieczeństwo w Internecie: Jak rozpoznać i unikać popularnych zagrożeń

W erze cyfrowej, w której coraz więcej naszych codziennych czynności przenosi się do świata online, cyberbezpieczeństwo staje się kluczowym elementem naszej ochrony. Metody takie jak phishing, malware, ransomware czy ataki socjotechniczne są powszechnie stosowane przez cyberprzestępców do kradzieży danych, pieniędzy czy nawet tożsamości. Poznaj najpopularniejsze metody ataków i dowiedz się, jak możesz się przed nimi […]

Czytaj więcej