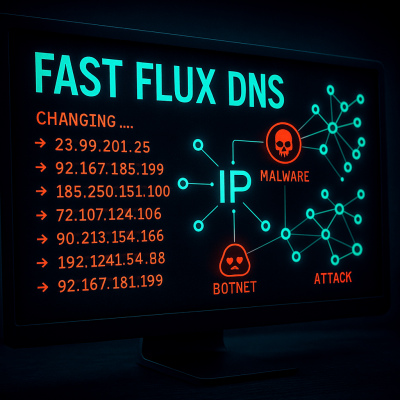

Fast Flux DNS to technika stosowana przez cyberprzestępców do ukrywania swojej prawdziwej lokalizacji i unikania wykrycia przez służby bezpieczeństwa. Metoda ta polega na dynamicznym zmienianiu adresów IP przypisanych do nazwy domeny w bardzo krótkich odstępach czasu. Ataki z wykorzystaniem Fast Flux DNS mogą być trudne do wykrycia, a ich skuteczne zneutralizowanie wymaga zaawansowanych metod analitycznych i monitorowania.

Czym jest Fast Flux DNS?

Fast Flux DNS to technika polegająca na szybkim zmienianiu adresów IP przypisanych do jednej domeny. W odróżnieniu od standardowej konfiguracji DNS, gdzie adres IP jest przypisany do domeny na dłuższy czas, Fast Flux umożliwia zmianę adresów IP co kilka minut lub nawet sekund.

Najczęściej wykorzystywany jest do ukrywania złośliwych serwerów i utrudniania ich namierzenia oraz zablokowania. W praktyce, jeden adres URL może wskazywać na setki różnych adresów IP w krótkim okresie czasu.

Jak działa Fast Flux DNS?

Technika Fast Flux DNS opiera się na:

- Wielokrotnym przypisywaniu adresów IP do jednej domeny w sposób rotacyjny.

- Krótkim czasie żywotności rekordów DNS (TTL – Time To Live), co powoduje częste zmiany w zapisie DNS.

- Wykorzystaniu dużych botnetów – złośliwe oprogramowanie instalowane na zainfekowanych urządzeniach jest wykorzystywane do routingu ruchu do głównego serwera.

Rodzaje Fast Flux DNS

- Single Flux: Polega na szybkim zmienianiu adresów IP przypisanych do jednego hosta.

- Double Flux: Dodatkowo zmieniane są serwery DNS odpowiedzialne za rozwiązywanie domeny, co jeszcze bardziej utrudnia wykrycie i neutralizację.

Zastosowanie Fast Flux DNS przez cyberprzestępców

Technika Fast Flux DNS jest najczęściej wykorzystywana do:

- Hosting złośliwego oprogramowania – Atakujący mogą ukrywać serwery kontrolujące botnety lub dystrybuujące ransomware.

- Phishing – Strony phishingowe używające Fast Flux DNS są trudniejsze do zablokowania przez tradycyjne mechanizmy ochrony.

- Kradzież danych osobowych – Atakujący mogą przechowywać wykradzione dane na serwerach ukrywanych przy pomocy Fast Flux.

- Ataki typu Command & Control (C&C) – Botnety używają tej techniki do komunikacji z serwerami kontrolującymi.

Jak rozpoznać Fast Flux DNS?

Identyfikacja Fast Flux DNS wymaga analizy ruchu sieciowego i sprawdzania, czy domena:

- Ma bardzo niski czas TTL (Time To Live) – często mierzony w sekundach lub minutach.

- Odpowiada na zapytania z różnych adresów IP w krótkim czasie.

- Wykazuje powtarzające się zmiany adresów IP w zapisach DNS.

- Używa adresów IP należących do różnych geograficznie rozproszonych lokalizacji.

Jakie zagrożenia niesie Fast Flux DNS?

Technika Fast Flux DNS jest szczególnie niebezpieczna, ponieważ:

- Utrudnia blokowanie złośliwych stron – Ciągłe zmiany adresów IP sprawiają, że tradycyjne listy blokad są nieskuteczne.

- Ułatwia tworzenie botnetów – Botnety wykorzystujące Fast Flux mogą mieć tysiące urządzeń uczestniczących w rozproszonym ataku DDoS.

- Ukrywanie tożsamości przestępców – Rozproszenie infrastruktury uniemożliwia identyfikację głównego serwera kontrolującego.

- Zwiększa ryzyko phishingu i malware – Serwisy phishingowe i dystrybutory złośliwego oprogramowania mogą działać dłużej bez wykrycia.

Jak chronić się przed Fast Flux DNS?

Aby chronić się przed zagrożeniem Fast Flux DNS, zaleca się:

- Monitorowanie ruchu sieciowego – Wykrywanie anomalii w zapytaniach DNS oraz nieprawidłowych wartości TTL.

- Używanie systemów IDS/IPS (Intrusion Detection/Prevention Systems) – Automatyczne wykrywanie i blokowanie podejrzanych domen.

- Analiza reputacji domen – Korzystanie z baz danych zaufanych dostawców, które śledzą złośliwe domeny i adresy IP.

- Zwiększanie świadomości użytkowników – Edukowanie pracowników i użytkowników końcowych na temat zagrożeń związanych z Fast Flux.

- Implementacja DNSSEC – Zapewnienie integralności i autentyczności danych DNS.

Podsumowanie

Fast Flux DNS to złożona technika używana głównie przez cyberprzestępców do ukrywania infrastruktury złośliwego oprogramowania. Chociaż jest to zagrożenie trudne do wykrycia, istnieją skuteczne metody zapobiegania i wykrywania, takie jak monitorowanie ruchu sieciowego, analiza reputacji domen oraz stosowanie systemów bezpieczeństwa IDS/IPS.