Kopie zapasowe w youITcare — bezpieczeństwo Twoich danych bez kompromisów

Dlaczego backup to fundament bezpieczeństwa? Każda firma, niezależnie od wielkości i branży, bazuje na danych — stronach WWW, bazach klientów, systemach księgowych, aplikacjach czy poczcie. Ich utrata oznacza często poważne straty finansowe i wizerunkowe. Dlatego w youITcare traktujemy kopie zapasowe jako filar bezpieczeństwa. Backup nie jest luksusem — to standard, który wdrażamy zawsze i wszędzie, […]

Czytaj więcejMitygacja w IT — kluczowy element bezpieczeństwa i zarządzania ryzykiem

Czym jest mitygacja? Mitygacja w IT (ang. mitigation) to zestaw działań i mechanizmów mających na celu zmniejszenie ryzyka, ograniczenie skutków incydentu bezpieczeństwa lub złagodzenie wpływu zagrożeń na systemy informatyczne.W odróżnieniu od całkowitej eliminacji zagrożenia (co często jest niemożliwe), mitygacja skupia się na minimalizacji strat i zwiększeniu odporności infrastruktury. Gdzie występuje mitygacja w IT? Mitygacja jest […]

Czytaj więcejDarknet — tajemnicza część Internetu, o której warto wiedzieć więcej

Czym jest darknet? Darknet (często używany zamiennie z terminem „dark web”) to ukryta część Internetu, której nie znajdziesz w klasycznych wyszukiwarkach, takich jak Google czy Bing. Aby się tam dostać, potrzebne są specjalne narzędzia — najczęściej przeglądarka Tor (The Onion Router) lub inne sieci anonimizujące (np. I2P, Freenet). W przeciwieństwie do clearwebu (zwykłej, otwartej sieci), […]

Czytaj więcejRansomware — kompletny, techniczny przewodnik: jak działa, dlaczego to groźne i jak się zabezpieczyć

Streszczenie Ransomware to złośliwe oprogramowanie, które blokuje (szyfruje) zasoby ofiary i żąda zapłaty (okupu) za odszyfrowanie lub za niewyciekanie skradzionych danych. W ostatnich latach technika ewoluowała: od prostego szyfrowania plików do modeli „double” i „triple extortion” (szyfrowanie + eksfiltracja + szantaż klientów lub DDoS). Ofiary tracą dostęp do systemów, doświadczają przestojów biznesowych, kar regulacyjnych i […]

Czytaj więcejJak postępować według rządu w sytuacjach zagrożeń powietrznych (np. ataki dronów) — praktyczny przewodnik

Streszczenie W odpowiedzi na ostatnie naruszenia przestrzeni powietrznej i związane z tym ryzyko, polskie służby państwowe — w szczególności Rządowe Centrum Bezpieczeństwa (RCB) i Ministerstwo Spraw Wewnętrznych i Administracji (MSWiA) — opublikowały zalecenia i poradniki dotyczące zachowania się w sytuacjach kryzysowych (w tym instrukcje postępowania przy wykryciu dronów i przy znalezieniu szczątków). Poniżej znajdziesz skondensowany […]

Czytaj więcejAwaria terminali eService w Polsce — co się stało, jakie są konsekwencje i jak się zabezpieczyć (analiza techniczna)

Streszczenie — najważniejsze fakty W sobotę (13–14.09.2025) w Polsce wystąpiła duża, ogólnokrajowa przerwa w działaniu terminali płatniczych obsługiwanych przez operatora eService — klienci w wielu sklepach mieli problem z płaceniem kartami i BLIK-iem. Operator poinformował, że działania naprawcze przywróciły pełną funkcjonalność systemu i że usługa została „przywrócona etapami” (do godz. ok. 13:35/14:30 problem został usunięty). […]

Czytaj więcejWyciek danych w polskiej firmie ochroniarskiej — co się stało, jak to rozpoznać i jak reagować

Streszczenie W połowie września 2025 r. pojawiły się doniesienia o dużym wycieku danych z polskiej firmy ochroniarskiej (Ekotrade) — atak przypisuje się grupie ransomware oznaczanej przez źródła jako „Qilin”. Wśród ujawnionych materiałów mają się znaleźć dane pracowników (w tym zdjęcia i numery PESEL) oraz dokumenty operacyjne. Równocześnie przypominamy o innych głośnych incydentach w Polsce (m.in. […]

Czytaj więcejBezpieczeństwo centrów danych w Polsce po incydentach z dronami — analiza, ryzyka i zalecenia techniczne

Wprowadzenie — co się wydarzyło (aktualne fakty) W nocy 10 września 2025 r. polskie służby zgłosiły wielokrotne naruszenia przestrzeni powietrznej przez „obiekty typu dron”, a część z nich została zestrzelona przez siły polskie i samoloty NATO. Rząd i media informowały o kilkunastu naruszeniach i kilku neutralizowanych obiektach; sytuacja wywołała tymczasowe zamknięcie wybranych lotnisk i wzrost […]

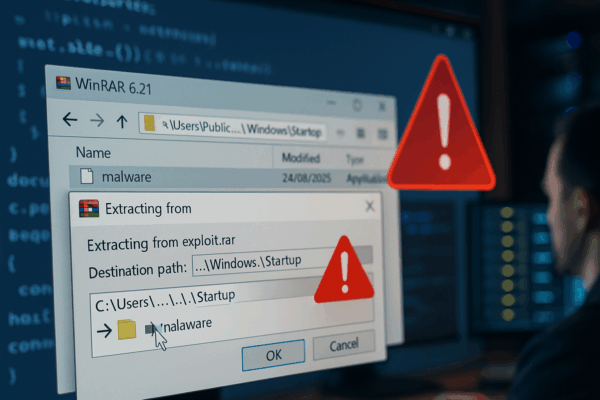

Czytaj więcejWinRAR — sierpniowa (2025) podatność CVE-2025-8088: pełne techniczne wyjaśnienie, wykrywanie i ochrona

Krótko w pigułce — co się stało W lipcu–sierpniu 2025 roku odkryto i opublikowano krytyczną podatność w Windows-owej wersji WinRAR (biblioteka/komponent UnRAR): ścieżkowa (directory/path) traversal, śledzona jako CVE-2025-8088. Błąd umożliwiał przygotowanie spreparowanego archiwum .rar, które podczas rozpakowywania mogło zapisać pliki poza oczekiwanym katalogiem docelowym (np. w katalogach autostartu lub systemowych) — co w praktyce prowadziło […]

Czytaj więcejProblemy z sygnałem GPS na Półwyspie Helskim i w rejonie Zatoki — analiza, zagrożenia i praktyczne wskazówki

Wprowadzenie — dlaczego o tym piszemy W 2024–2025 roku w rejonie Morza Bałtyckiego obserwuje się narastające problemy z odbiorem sygnału GNSS (w tym GPS) — od krótkotrwałych błędów po dłuższe przerwy i silne zakłócenia. Obszar północnej Polski, Zatoki Gdańskiej i samego Półwyspu Helskiego jest szczególnie często raportowanym rejonem. Incydenty powodują nie tylko utrudnienia dla dronów […]

Czytaj więcej