Mitygacja w IT — kluczowy element bezpieczeństwa i zarządzania ryzykiem

Czym jest mitygacja? Mitygacja w IT (ang. mitigation) to zestaw działań i mechanizmów mających na celu zmniejszenie ryzyka, ograniczenie skutków incydentu bezpieczeństwa lub złagodzenie wpływu zagrożeń na systemy informatyczne.W odróżnieniu od całkowitej eliminacji zagrożenia (co często jest niemożliwe), mitygacja skupia się na minimalizacji strat i zwiększeniu odporności infrastruktury. Gdzie występuje mitygacja w IT? Mitygacja jest […]

Czytaj więcejDarknet — tajemnicza część Internetu, o której warto wiedzieć więcej

Czym jest darknet? Darknet (często używany zamiennie z terminem „dark web”) to ukryta część Internetu, której nie znajdziesz w klasycznych wyszukiwarkach, takich jak Google czy Bing. Aby się tam dostać, potrzebne są specjalne narzędzia — najczęściej przeglądarka Tor (The Onion Router) lub inne sieci anonimizujące (np. I2P, Freenet). W przeciwieństwie do clearwebu (zwykłej, otwartej sieci), […]

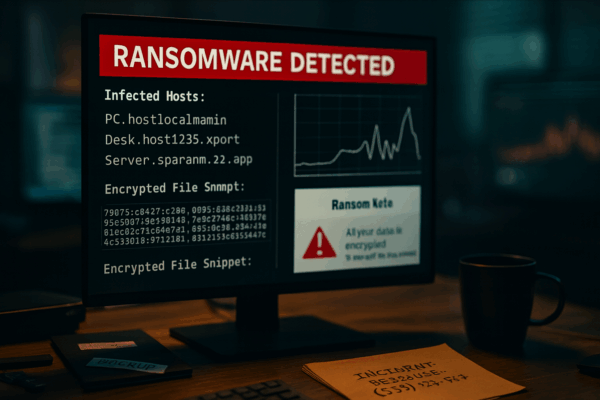

Czytaj więcejRansomware — kompletny, techniczny przewodnik: jak działa, dlaczego to groźne i jak się zabezpieczyć

Streszczenie Ransomware to złośliwe oprogramowanie, które blokuje (szyfruje) zasoby ofiary i żąda zapłaty (okupu) za odszyfrowanie lub za niewyciekanie skradzionych danych. W ostatnich latach technika ewoluowała: od prostego szyfrowania plików do modeli „double” i „triple extortion” (szyfrowanie + eksfiltracja + szantaż klientów lub DDoS). Ofiary tracą dostęp do systemów, doświadczają przestojów biznesowych, kar regulacyjnych i […]

Czytaj więcejJak postępować według rządu w sytuacjach zagrożeń powietrznych (np. ataki dronów) — praktyczny przewodnik

Streszczenie W odpowiedzi na ostatnie naruszenia przestrzeni powietrznej i związane z tym ryzyko, polskie służby państwowe — w szczególności Rządowe Centrum Bezpieczeństwa (RCB) i Ministerstwo Spraw Wewnętrznych i Administracji (MSWiA) — opublikowały zalecenia i poradniki dotyczące zachowania się w sytuacjach kryzysowych (w tym instrukcje postępowania przy wykryciu dronów i przy znalezieniu szczątków). Poniżej znajdziesz skondensowany […]

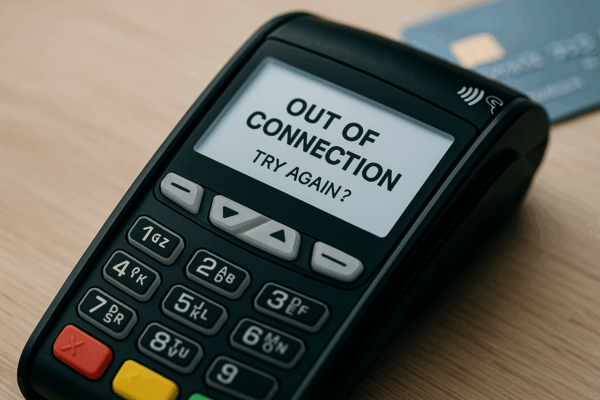

Czytaj więcejAwaria terminali eService w Polsce — co się stało, jakie są konsekwencje i jak się zabezpieczyć (analiza techniczna)

Streszczenie — najważniejsze fakty W sobotę (13–14.09.2025) w Polsce wystąpiła duża, ogólnokrajowa przerwa w działaniu terminali płatniczych obsługiwanych przez operatora eService — klienci w wielu sklepach mieli problem z płaceniem kartami i BLIK-iem. Operator poinformował, że działania naprawcze przywróciły pełną funkcjonalność systemu i że usługa została „przywrócona etapami” (do godz. ok. 13:35/14:30 problem został usunięty). […]

Czytaj więcejPageSpeed Insights — kompletny przewodnik techniczny

Czym jest PageSpeed Insights (PSI)? PageSpeed Insights to darmowe narzędzie od Google, które analizuje wydajność strony WWW i daje praktyczne rekomendacje poprawy. Raport PSI łączy dwa źródła danych: PSI występuje w formie webowego interfejsu (https://pagespeed.web.dev/), jako API (PageSpeed Insights API) oraz jako narzędzie wbudowane w Chrome DevTools (Lighthouse). Co mierzy PageSpeed Insights — kluczowe metryki […]

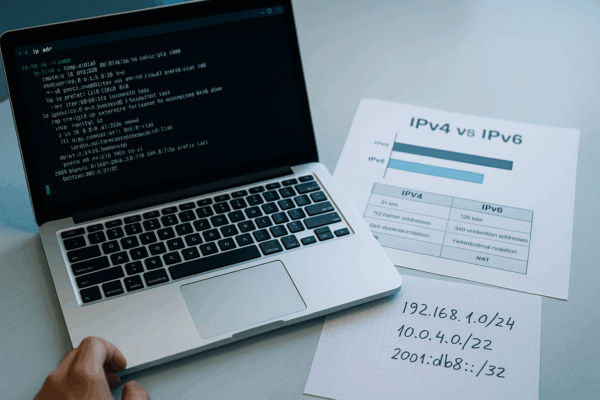

Czytaj więcejIPv4 i IPv6 — kompletny, techniczny przewodnik (co to jest, jak czytać adresy, maski, prefixy i praktyka)

Streszczenie (krótko) Adres IP (Internet Protocol address) to unikalny identyfikator urządzenia w sieci IP. Istnieją dwie główne wersje: IPv4 (32-bitowa, ~4,29 miliarda adresów) i IPv6 (128-bitowa, ogromna przestrzeń adresowa — ≈3,4×10^38 adresów). W praktyce używamy prefiksów (np. /24, /64) do definiowania rozmiaru podsieci, maski (dla IPv4) albo notacji CIDR. IPv4 jest ograniczone i często stosuje […]

Czytaj więcejSystemy cache: Redis, Memcached i OPcache — kompletny przewodnik techniczny dla administratorów hostingu

Krótki opis: Ten artykuł opisuje trzy popularne systemy cache spotykane na serwerach hostingowych: Redis, Memcached i OPcache. Wyjaśniam, czym są, które z nich są demonami/binarkami, a które są rozszerzeniami PHP, jak je stosować (przykłady użycia), jak je tune’ować, jakie mają zalety i wady oraz w jakich panelach hostingowych (cPanel, DirectAdmin, Plesk, ISPmanager itd.) najczęściej je […]

Czytaj więcejJak dobrze wypozycjonować stronę WWW korzystając z narzędzi Google — kompletny przewodnik techniczny

Wstęp — dlaczego Google i dlaczego to działa Google jest dominującą wyszukiwarką w większości krajów — to oznacza, że większość ruchu organicznego opłaca się zdobywać właśnie tam. Skuteczne SEO to połączenie: (1) technicznego przygotowania serwisu, (2) dobrej, trafnej treści, (3) zaufania (linki i E-E-A-T) oraz (4) pomiaru i iteracji. Google dostarcza zestaw narzędzi (Search Console, […]

Czytaj więcejPolska kupi 6 satelitów komunikacyjnych — co to znaczy i jak to działa (analiza techniczna)

Streszczenie: W najnowszej rewizji Krajowego Planu Odbudowy (KPO) Polska zaplanowała zakup sześciu satelitów komunikacyjnych i budowę stacji naziemnej — finansowanie ma pochodzić z KPO (ok. 2 mld zł). To działanie wpisuje się w unijny program IRIS² i ma zapewnić suwerenną, bezpieczną łączność dla instytucji państwowych, służb i infrastruktury krytycznej. Poniżej znajdziesz szczegółowe wyjaśnienie projektu, możliwe […]

Czytaj więcej