youITcare — outsourcing hostingowy i administracja serwerami (artykuł promocyjny)

Wprowadzenie — kim jesteśmy youITcare to zespół specjalistów, który zajmuje się kompleksowym zarządzaniem infrastrukturą serwerową — od projektowania, przez wdrożenie, po ciągłą administrację i wsparcie operacyjne. Świadczymy usługi zarządzanego hostingu dla firm średnich i dużych, software house’ów, sklepów e-commerce, a także dla instytucji publicznych i organizacji pozarządowych. Nasze podejście łączy doświadczenie inżynierskie z automatyzacją i […]

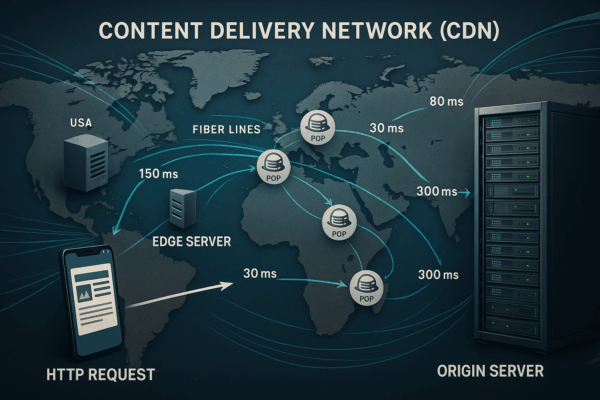

Czytaj więcejContent Delivery Network (CDN) — kompletny przewodnik techniczny

Wprowadzenie — czym jest CDN Content Delivery Network (CDN) to rozproszona sieć serwerów (edge servers, POPs — Points of Presence) rozmieszczonych geograficznie, której celem jest dostarczanie treści internetowych (statycznych i coraz częściej dynamicznych) do użytkowników końcowych z możliwie najbliższego punktu sieciowego. Zamiast każdorazowego odpytywania centralnego serwera źródłowego (origin), żądania HTTP/HTTPS trafiają do najbliższego POP, który […]

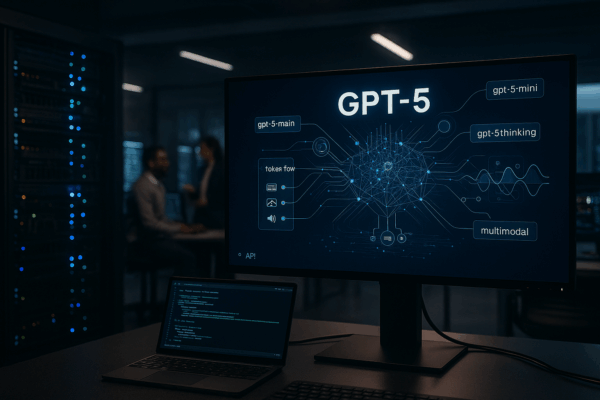

Czytaj więcejGPT-5 — co to jest, jak działa, warianty, możliwości i jak się z nim komunikować

Wprowadzenie — czym jest GPT-5 (krótko) GPT-5 to najnowszy flagowy model językowy udostępniony przez OpenAI (zaprezentowany w oficjalnym ogłoszeniu 7 sierpnia 2025 r.). To wielomodalna, scentralizowana platforma modelowa, którą OpenAI opisuje jako „najbardziej zaawansowany model” w swojej serii — ma lepiej radzić sobie z zadaniami matematycznymi, programistycznymi, prawnymi i medycznymi niż poprzednicy, jednocześnie oferując nową […]

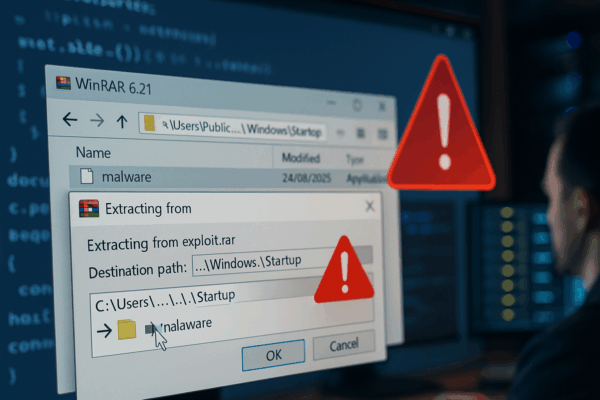

Czytaj więcejWinRAR — sierpniowa (2025) podatność CVE-2025-8088: pełne techniczne wyjaśnienie, wykrywanie i ochrona

Krótko w pigułce — co się stało W lipcu–sierpniu 2025 roku odkryto i opublikowano krytyczną podatność w Windows-owej wersji WinRAR (biblioteka/komponent UnRAR): ścieżkowa (directory/path) traversal, śledzona jako CVE-2025-8088. Błąd umożliwiał przygotowanie spreparowanego archiwum .rar, które podczas rozpakowywania mogło zapisać pliki poza oczekiwanym katalogiem docelowym (np. w katalogach autostartu lub systemowych) — co w praktyce prowadziło […]

Czytaj więcejProblemy z sygnałem GPS na Półwyspie Helskim i w rejonie Zatoki — analiza, zagrożenia i praktyczne wskazówki

Wprowadzenie — dlaczego o tym piszemy W 2024–2025 roku w rejonie Morza Bałtyckiego obserwuje się narastające problemy z odbiorem sygnału GNSS (w tym GPS) — od krótkotrwałych błędów po dłuższe przerwy i silne zakłócenia. Obszar północnej Polski, Zatoki Gdańskiej i samego Półwyspu Helskiego jest szczególnie często raportowanym rejonem. Incydenty powodują nie tylko utrudnienia dla dronów […]

Czytaj więcejBanki w Polsce z dostępem do zdjęć z Rejestru Dowodów Osobistych — co to znaczy dla bezpieczeństwa, prywatności i technologii weryfikacji tożsamości

Wprowadzenie — co się stało (na skróty) Rząd i parlament wprowadziły zmiany legislacyjne, które otwierają dostęp do fotografii z Rejestru Dowodów Osobistych (RDO) dla wybranych podmiotów prywatnych — w tym banków i innych instytucji finansowych. Zmiana ma umożliwić szybszą i bardziej pewną weryfikację, czy osoba okazywana przy okienku lub podczas wideoweryfikacji jest właścicielem dokumentu. Ustawa […]

Czytaj więcejAlert: Podatność Roundcube

Roundcube Webmail to jedno z najpopularniejszych otwartoźródłowych rozwiązań do obsługi poczty elektronicznej, używane przez miliony użytkowników i wdrożeń hostingowych na całym świecie. Jednak 2 czerwca 2025 roku ujawniono krytyczną podatność śledzoną jako CVE-2025-49113, która pozwala na wykonanie zdalnego kodu po uwierzytelnieniu (Post-Auth RCE) za pomocą PHP Object Deserialization. Błąd ten istnieje w projekcie od około […]

Czytaj więcejFast Flux DNS – Zagrożenie Dla Bezpieczeństwa Sieciowego

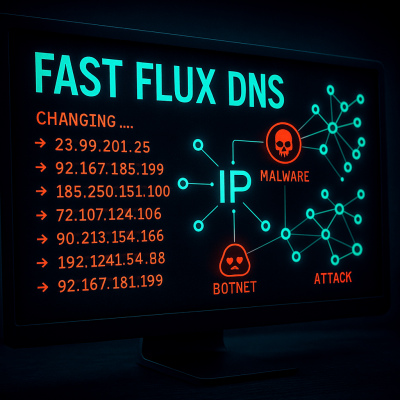

Fast Flux DNS to technika stosowana przez cyberprzestępców do ukrywania swojej prawdziwej lokalizacji i unikania wykrycia przez służby bezpieczeństwa. Metoda ta polega na dynamicznym zmienianiu adresów IP przypisanych do nazwy domeny w bardzo krótkich odstępach czasu. Ataki z wykorzystaniem Fast Flux DNS mogą być trudne do wykrycia, a ich skuteczne zneutralizowanie wymaga zaawansowanych metod analitycznych […]

Czytaj więcejPrawdopodobny Wyciek Danych Klientów Empiku: Analiza Incydentu i Zalecenia Bezpieczeństwa

22 marca 2025 roku pojawiły się informacje o możliwym wycieku danych klientów sieci Empik. Na forum cyberprzestępczym opublikowano ofertę sprzedaży bazy danych zawierającej prawie 25 milionów rekordów, rzekomo pochodzących z systemów Empiku. W niniejszym artykule przedstawiamy szczegóły incydentu, analizujemy potencjalne zagrożenia oraz wskazujemy, jak chronić się przed skutkami takich wycieków. Szczegóły incydentu Według informacji opublikowanych […]

Czytaj więcejAtak Ransomware na Sieć Sklepów SMYK: Analiza Incydentu i Środki Zapobiegawcze

W marcu 2025 roku sieć sklepów SMYK, specjalizująca się w artykułach dla dzieci, padła ofiarą ataku ransomware. Incydent ten spowodował zakłócenia w działaniu systemów informatycznych firmy, wpływając na obsługę klientów oraz realizację zamówień. W niniejszym artykule przedstawiamy szczegóły ataku, jego konsekwencje oraz zalecenia dotyczące ochrony przed tego typu zagrożeniami. Przebieg ataku i jego skutki 17 […]

Czytaj więcej