Awaria terminali eService w Polsce — co się stało, jakie są konsekwencje i jak się zabezpieczyć (analiza techniczna)

Streszczenie — najważniejsze fakty W sobotę (13–14.09.2025) w Polsce wystąpiła duża, ogólnokrajowa przerwa w działaniu terminali płatniczych obsługiwanych przez operatora eService — klienci w wielu sklepach mieli problem z płaceniem kartami i BLIK-iem. Operator poinformował, że działania naprawcze przywróciły pełną funkcjonalność systemu i że usługa została „przywrócona etapami” (do godz. ok. 13:35/14:30 problem został usunięty). […]

Czytaj więcejPageSpeed Insights — kompletny przewodnik techniczny

Czym jest PageSpeed Insights (PSI)? PageSpeed Insights to darmowe narzędzie od Google, które analizuje wydajność strony WWW i daje praktyczne rekomendacje poprawy. Raport PSI łączy dwa źródła danych: PSI występuje w formie webowego interfejsu (https://pagespeed.web.dev/), jako API (PageSpeed Insights API) oraz jako narzędzie wbudowane w Chrome DevTools (Lighthouse). Co mierzy PageSpeed Insights — kluczowe metryki […]

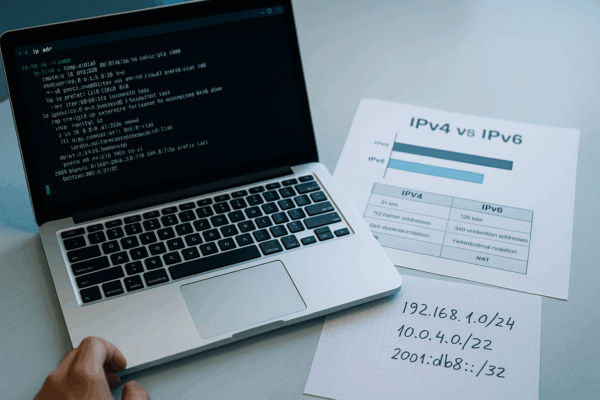

Czytaj więcejIPv4 i IPv6 — kompletny, techniczny przewodnik (co to jest, jak czytać adresy, maski, prefixy i praktyka)

Streszczenie (krótko) Adres IP (Internet Protocol address) to unikalny identyfikator urządzenia w sieci IP. Istnieją dwie główne wersje: IPv4 (32-bitowa, ~4,29 miliarda adresów) i IPv6 (128-bitowa, ogromna przestrzeń adresowa — ≈3,4×10^38 adresów). W praktyce używamy prefiksów (np. /24, /64) do definiowania rozmiaru podsieci, maski (dla IPv4) albo notacji CIDR. IPv4 jest ograniczone i często stosuje […]

Czytaj więcejSystemy cache: Redis, Memcached i OPcache — kompletny przewodnik techniczny dla administratorów hostingu

Krótki opis: Ten artykuł opisuje trzy popularne systemy cache spotykane na serwerach hostingowych: Redis, Memcached i OPcache. Wyjaśniam, czym są, które z nich są demonami/binarkami, a które są rozszerzeniami PHP, jak je stosować (przykłady użycia), jak je tune’ować, jakie mają zalety i wady oraz w jakich panelach hostingowych (cPanel, DirectAdmin, Plesk, ISPmanager itd.) najczęściej je […]

Czytaj więcejJak dobrze wypozycjonować stronę WWW korzystając z narzędzi Google — kompletny przewodnik techniczny

Wstęp — dlaczego Google i dlaczego to działa Google jest dominującą wyszukiwarką w większości krajów — to oznacza, że większość ruchu organicznego opłaca się zdobywać właśnie tam. Skuteczne SEO to połączenie: (1) technicznego przygotowania serwisu, (2) dobrej, trafnej treści, (3) zaufania (linki i E-E-A-T) oraz (4) pomiaru i iteracji. Google dostarcza zestaw narzędzi (Search Console, […]

Czytaj więcejPolska kupi 6 satelitów komunikacyjnych — co to znaczy i jak to działa (analiza techniczna)

Streszczenie: W najnowszej rewizji Krajowego Planu Odbudowy (KPO) Polska zaplanowała zakup sześciu satelitów komunikacyjnych i budowę stacji naziemnej — finansowanie ma pochodzić z KPO (ok. 2 mld zł). To działanie wpisuje się w unijny program IRIS² i ma zapewnić suwerenną, bezpieczną łączność dla instytucji państwowych, służb i infrastruktury krytycznej. Poniżej znajdziesz szczegółowe wyjaśnienie projektu, możliwe […]

Czytaj więcejWyciek danych w polskiej firmie ochroniarskiej — co się stało, jak to rozpoznać i jak reagować

Streszczenie W połowie września 2025 r. pojawiły się doniesienia o dużym wycieku danych z polskiej firmy ochroniarskiej (Ekotrade) — atak przypisuje się grupie ransomware oznaczanej przez źródła jako „Qilin”. Wśród ujawnionych materiałów mają się znaleźć dane pracowników (w tym zdjęcia i numery PESEL) oraz dokumenty operacyjne. Równocześnie przypominamy o innych głośnych incydentach w Polsce (m.in. […]

Czytaj więcejSztuczna inteligencja szybko się rozwija — czy już wypiera ludzi z pracy, czy to dopiero początek?

Wprowadzenie — jak szybko „to” idzie Sztuczna inteligencja (AI) przeszła w ostatnich latach z badań laboratoryjnych do codziennych narzędzi. Modele językowe, systemy rozpoznawania obrazu, uczenie maszynowe w analizie danych — wszystko to stało się na tyle praktyczne i tanie, że coraz częściej zastępuje albo wspiera ludzką pracę. Pytanie, które coraz częściej pojawia się w mediach […]

Czytaj więcejWireGuard — kompletny przewodnik techniczny: co to jest, gdzie stosować, wydajność i bezpieczeństwo

Wprowadzenie — czym jest WireGuard w skrócie WireGuard to współczesny, prosty i szybki protokół VPN oraz implementacja do tworzenia bezpiecznych tuneli IP. Został zaprojektowany z myślą o minimalizmie, łatwości audytu i wysokiej wydajności — główny kod implementacji działa w jądrze systemu (Linux kernel module) lub jako przenośna implementacja w Go. WireGuard stosuje nowoczesne kryptograficzne konstrukty […]

Czytaj więcejBezpieczeństwo centrów danych w Polsce po incydentach z dronami — analiza, ryzyka i zalecenia techniczne

Wprowadzenie — co się wydarzyło (aktualne fakty) W nocy 10 września 2025 r. polskie służby zgłosiły wielokrotne naruszenia przestrzeni powietrznej przez „obiekty typu dron”, a część z nich została zestrzelona przez siły polskie i samoloty NATO. Rząd i media informowały o kilkunastu naruszeniach i kilku neutralizowanych obiektach; sytuacja wywołała tymczasowe zamknięcie wybranych lotnisk i wzrost […]

Czytaj więcej