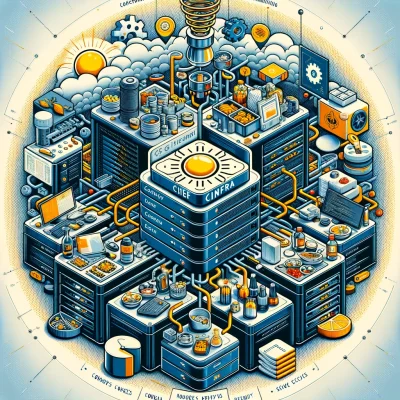

Wprowadzenie do Chef Infra na Rocky Linux i AlmaLinux

Chef Infra jest potężnym narzędziem służącym do automatyzacji zarządzania konfiguracją, które umożliwia administratorom systemów i inżynierom DevOps modelowanie infrastruktury IT jako kodu. Dzięki zastosowaniu na systemach takich jak Rocky Linux i AlmaLinux, Chef Infra umożliwia łatwą i skuteczną automatyzację zadań administracyjnych, zwiększając efektywność i spójność w zarządzaniu serwerami. W tym artykule przyjrzymy się, czym jest […]

Czytaj więcejOpen Resolver: Zrozumienie i Zabezpieczanie

Open Resolver to termin używany w kontekście systemów DNS (Domain Name System), aby opisać serwer, który odpowiada na zapytania DNS od dowolnych komputerów w Internecie, a nie tylko od zaufanych czy uprawnionych. Chociaż mogą być przydatne z punktu widzenia dostępności, open resolver’y stanowią poważne ryzyko bezpieczeństwa, ponieważ mogą być wykorzystywane w atakach rozproszonej odmowy usługi […]

Czytaj więcejKonfiguracja klientów pocztowych: Thunderbird, Outlook, i Mail na MacOS

Klienci pocztowi, takie jak Thunderbird, Outlook, i Mail na MacOS, są niezbędnymi narzędziami dla profesjonalistów i użytkowników indywidualnych, pozwalającymi na efektywną komunikację emailową. Prawidłowa konfiguracja tych klientów jest kluczowa dla zapewnienia płynności pracy, bezpieczeństwa i dostępności wiadomości. W tym artykule przedstawimy krok po kroku, jak skonfigurować te popularne klienty pocztowe, zwracając uwagę na ważne kwestie, […]

Czytaj więcejBezpieczne połączenia SSH za pomocą klucza w Linux Rocky i AlmaLinux: Kompletny przewodnik

W dzisiejszych czasach, gdy bezpieczeństwo cyfrowe jest na pierwszym planie, stosowanie kluczy SSH do połączeń z serwerem stanowi standardową praktykę w administrowaniu systemami Linux, takimi jak Rocky Linux i AlmaLinux. Metoda ta zastępuje tradycyjne logowanie hasłem, oferując zwiększone bezpieczeństwo i wygodę. W tym artykule, krok po kroku, pokażemy, jak skonfigurować serwer SSH do akceptowania połączeń […]

Czytaj więcejPi-hole: Twoja tarcza przed reklamami i śledzeniem w Linux Rocky i AlmaLinux

Pi-hole to potężne narzędzie do blokowania reklam i śledzenia na poziomie sieci, które działa jako DNS sinkhole. Zainstalowane na serwerze z systemem Linux, takim jak Rocky Linux lub AlmaLinux, Pi-hole może służyć całej sieci domowej lub firmowej, zapewniając czystsze przeglądanie internetu bez inwazyjnych reklam i niechcianych trackerów. Co to jest Pi-hole? Pi-hole to oprogramowanie open-source, […]

Czytaj więcejPrzewodnik po instalacji Linux Rocky na serwerze dedykowanym z przykładami i wskazówkami

Wybór systemu operacyjnego dla serwerów dedykowanych jest kluczowym elementem zapewnienia ich wydajności, stabilności i bezpieczeństwa. Linux Rocky, nowy gracz na rynku systemów operacyjnych typu enterprise, szybko zyskuje uznanie dzięki swojej skalowalności, wydajności i długoterminowemu wsparciu. Ten artykuł zawiera szczegółowy przewodnik po instalacji systemu Linux Rocky na serwerze dedykowanym, wzbogacony o przykładowe komendy, opisy, szczegóły i […]

Czytaj więcejSztuczna Inteligencja: Przewodnik po współczesnych technologiach AI

Sztuczna inteligencja (AI) to dziedzina informatyki, która zajmuje się tworzeniem algorytmów i systemów zdolnych do wykonywania zadań, które zwykle wymagają ludzkiej inteligencji. Dzięki postępom w uczeniu maszynowym i analizie danych, AI stała się kluczowym elementem innowacji w wielu sektorach, od medycyny po produkcję. Zasada działania AI Sztuczna inteligencja działa na zasadzie przetwarzania dużych ilości danych […]

Czytaj więcejPropagacja ustawień domeny: Proces i optymalizacja

Propagacja ustawień domeny to kluczowy proces w zarządzaniu stronami internetowymi, szczególnie podczas migracji między serwerami lub zmian w konfiguracji DNS. Zrozumienie tego zjawiska jest niezbędne dla administratorów stron, deweloperów i firm hostingowych, aby zapewnić płynne przejście i minimalizować przestoje. Na czym polega propagacja ustawień domeny? Propagacja domeny odnosi się do procesu aktualizacji i rozprzestrzeniania się […]

Czytaj więcejNextcloud: Wszechstronne rozwiązanie do zarządzania danymi

Nextcloud to otwartoźródłowa platforma do przechowywania i współdzielenia danych, która umożliwia użytkownikom i organizacjom zachowanie kontroli nad swoimi informacjami w prywatnym środowisku chmury. Jest to elastyczne rozwiązanie, które oferuje szeroki zakres funkcjonalności, od podstawowego przechowywania plików po zaawansowane opcje współpracy i integracji. Co to jest Nextcloud? Nextcloud to platforma do zarządzania danymi, która umożliwia przechowywanie, […]

Czytaj więcejMariaDB: Bazy danych i optymalizacja zapytań

Bazy danych są kluczowym elementem niemal każdego systemu informatycznego, pozwalając na składowanie, organizację i efektywne odzyskiwanie danych. MariaDB, jako jeden z popularnych systemów zarządzania bazami danych, oferuje zaawansowane funkcjonalności przy zachowaniu wysokiej wydajności i stabilności. Wykorzystanie baz danych Bazy danych używane są do przechowywania szerokiej gamy danych, od informacji użytkownika, poprzez dane transakcyjne, aż do […]

Czytaj więcej